もう、メール送信サーバーを自前で運用するなんて、面倒くさいだけで何のメリットもないけど、意地と趣味で続けていたりする。合計6ドメイン、3サーバーでメールサーバーの運用をしている。全部AWS上のpostfixだ。

今日の昼頃、そのうちの一つのメールサーバーで運用しているメーリングリリストへ送信できないよーというメッセージを頂いた。エラーの内容がわからなかったのと受け取ったのが出先だったので、エラーメール転送してくださいとだけ返信して、帰宅後に対応を開始した。

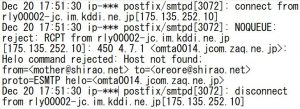

とりあえず、サーバーにログインしてログをみると、確かにエラーになっている。

spamhausとは、無料のブラックリスト判定サービス。サーバーの設定で「spamhausがSPAMと判定しているサーバーから来たメールは問答無用で拒否する」という設定ができるもの。

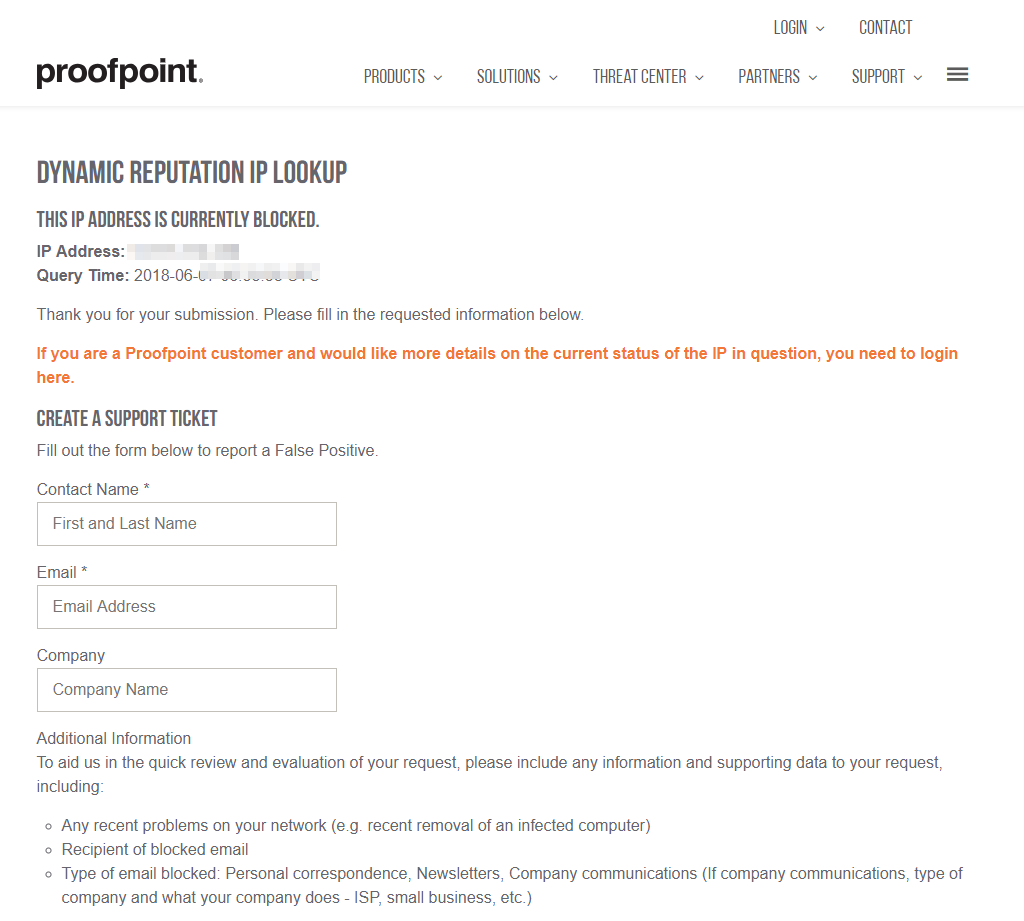

最初あんまりちゃんと読まないで、自分のサーバーがブラックリスト登録されたんだと思いこんで、解除依頼すればいいんだろうとたかをくくっていた。そう、なぜかブラックリストに追加されて解除依頼は過去にも経験があったからだ。

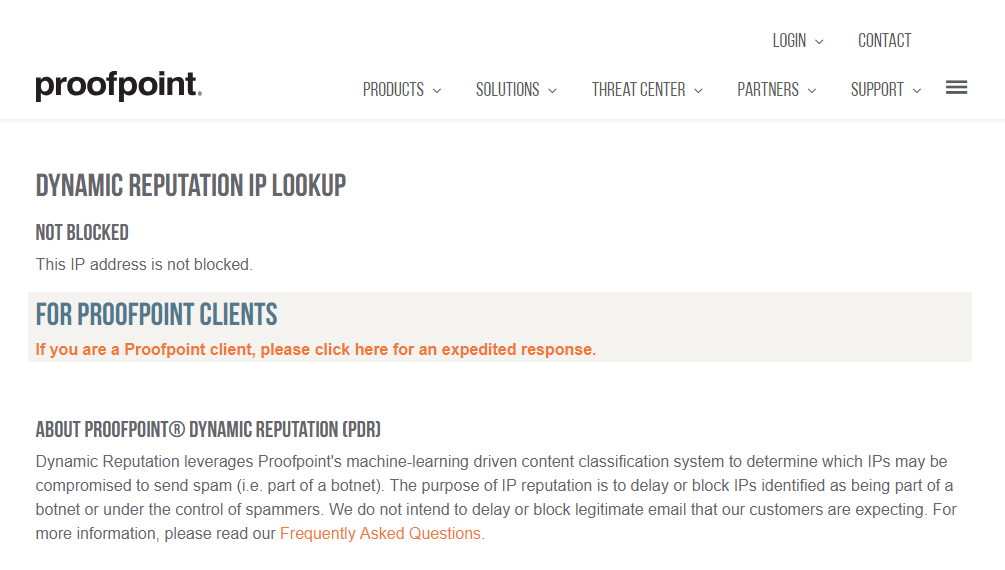

spamhaus.orgのブラックリスト確認ページへ行って、自分のメールサーバーのIPアドレスやドメインを入れても問題ないと出る。

なんでだ?

ログをもう一度よく見てみると、SPAM判定されているのは送信者側のサーバーのようだし、リンクされているのはAWSのRoute53(DNS)のIPアドレスのブロック確認ページだ。天下のGmail様から来たメールも見事におはじきになっておられる。どういうこったー?

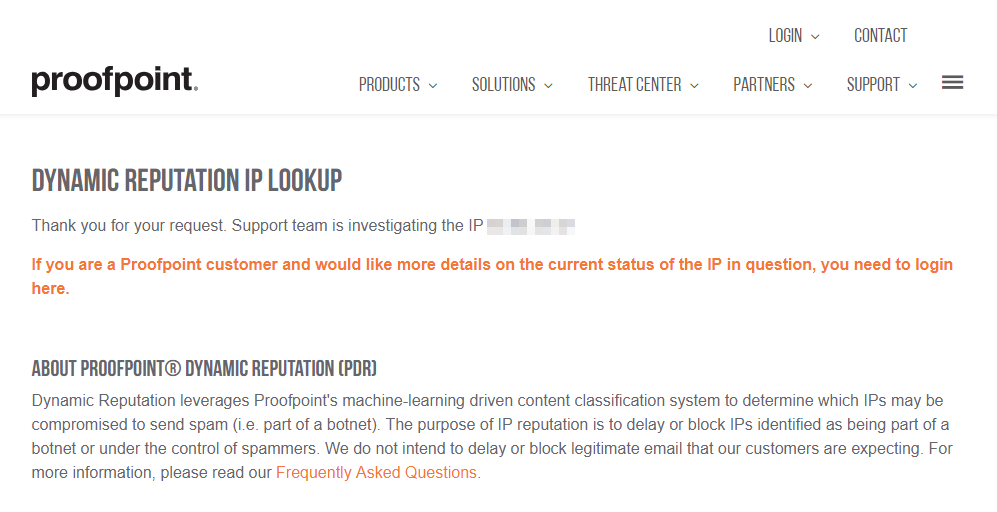

こういう時はtwitter検索で同じ症状の人を探すのが近道。というわけで、見事に原因にたどり着けた。

9月22日に

「AWSから無料でspamhaus使ってるメールサーバーには全部SPAMって答えるよ、さもなければ有料サービスにお入りなさい」と書かれた告知がリリースされているを発見。君か。10月18日から順次適用とな。オレが管理している3サーバーでは、11/1適用が1台、11/3適用が1台、残る1台は未適用という感じだったが、これから順次適用されていくと思うので、該当する管理者は対応を急いだ方がいい。

具体的な対応としては、/etc/postfix/main.cfに書かれているこのエントリーの「eject_rbl_client sbl.spamhaus.org」という部分を削除し、適切なspamチェッカーを設定すればOK。ようするにspamhausを使わなくすること。

念のためpostifixやその他のモジュール(DKIMとかdovecotとか)を再起動して復旧となる。

早く気がつけてよかった。死活監視では気が付けない問題なので、利用者からの問い合わせじゃないと気が付けない。

同じ症状で困っている人に向けてblogにしておいた。

IT全般・情シス・モバイル端末・ラーメン・ランニング・旧いクルマ・ネコ自慢などをつぶやくフツーの爺さんです。主食は焼き鳥、餃子は飲み物。インターネット老人会。クルマ無し生活3年目。Xの方で日々のつぶやきは書いてますので、興味のある方は@ryoshrをフォローしてください。blogの記事に対するコメントは、即時反映されませんので、ご注意ください。人力モデレートです。

whoami : http://about.me/ryoshr

X : @ryoshr

facebook : @ryoshr

Instagram : @ryoshr